堅牢化チューン

ドライブ暗号化で盗難・処分に対応

ドライブを暗号化して

安全性を高める

PCからの情報漏洩はすでに社会的な問題となった。ウイルスやスパイウェアなどによる流出だけではなく、PCを丸ごと、あるいはHDDだけ盗むといったケースもある。より厳密にセキュリティを求める場合は、最悪の場合に備えて、ドライブ内のデータを暗号化しておくとよい。暗号化しておけば、HDDを盗まれたとしても、復号キーがなければデータの中身を見ることはできない。

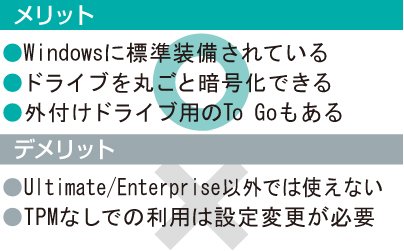

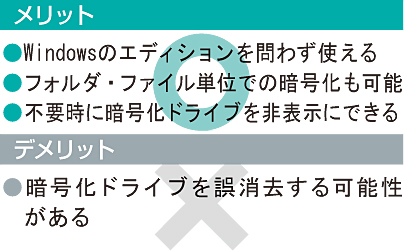

Windows 7/Vistaには、OS標準でドライブ暗号化機能「BitLocker」が用意されている。といっても利用できるエディションは、UltimateとEnterpriseのみ。より幅広い環境で使いたい場合は、フリーソフトの「TrueCrypt」がオススメだ。BitLockerはドライブ丸ごとの暗号化しか行なえないが、TrueCryptであれば特定のファイル・フォルダだけ暗号化するといったきめ細かな運用が可能だ。もちろんWindowsのシステムドライブの暗号化にも対応している。なお、どちらもAES-NIに対応している。

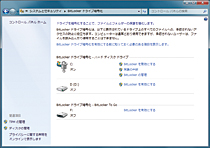

USBメモリを暗号化する

BitLocker(BitLocker To Go)やTrueCryptを使うと、USBメモリ内のデータも暗号化できる。重要なデータの入ったUSBメモリは、盗難や置き忘れに備えて暗号化しておくと安心だ

HDDを処分するときは暗号化しておくと安心

古いHDDを捨てるときは、データを復元できないようにHDD自体を破壊するのがベストだが、リサイクルできなくなってしまう。処分前のHDDを暗号化しておけば、売却・譲渡してもデータが漏洩する恐れがないので安心できる

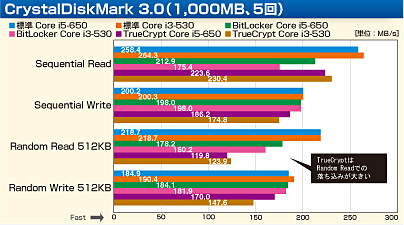

ドライブを暗号化すると、データの読み書き時に暗号化・復号化処理が必要となるため、速度は低下する傾向にある。Bit Lockerはライト性能にはほぼ影響がないが、リードでそれなりの低下が見られる。TrueCryptはシーケンシャル性能がやや低下し、ランダムリードで大きな性能低下が見られた

【検証環境】 CPU:Intel Core i5-650(3.2GHz、AES-NI対応)、Intel Core i3-530(2.93GHz、AES-NI 非対応)、マザーボード:ASUSTeK P7H55-M/USB3(Intel H55)、メモリ:Kingston Technology KHX1600C9D3LK2/4GX(PC3-12800 DDR3 SDRAM 2GB×2)、システムSSD:Samsung 470 MZ-5 PA064(Serial ATA 2.5、MLC、64GB)、計測用SSD:Philips & Lite-On Digital Solusions PLEXTOR SSD M2S PX-128M2S(Serial ATA 2.5、MLC、128GB)、OS:Windows 7 Ultimate SP1 64bit版、※Core i5-650はTurbo BoostをOFFに設定

TrueCryptでドライブを暗号化する

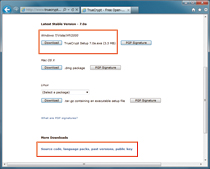

インストーラと言語パックを入手する

TrueCryptのサイトの「Downloads」で最新版(LatestStable Version)をダウンロードする。また「Source code, language packs, past versions, public key」→「Language Packs」とリンクをたどり、日本語版の言語パックをダウンロードしておく

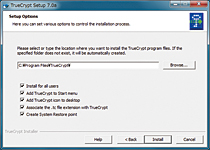

言語パックをコピーする

言語パックのファイルを展開し、出てきたファイルをTrueCryptのインストールフォルダにコピーする。標準では「C: ¥Program Files ¥TrueCrypt」にインストールされているはずだ

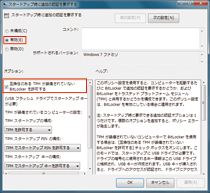

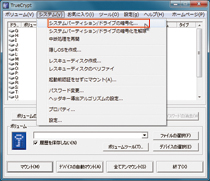

暗号化の作業を行なう

「TrueTypeボリューム作成ウィザード」が開く。「システム暗号化タイプ」は「通常」でよいだろう。シングルブートかマルチブートかなどを尋ねられるので、自分の環境に合わせて設定していく

暗号化の予備検査

メニューに従い設定を進めていき、レスキューディスクの作成などが終わると、暗号化が正常に行なえるかの予備検査が行なわれる。「テスト」をクリックするとPCが再起動され、正常であれば暗号化の作業が始まる